Peretas Rusia Mungkin Menargetkan Telekomunikasi Ukraina dengan Malware ‘AcidPour’ yang Ditingkatkan

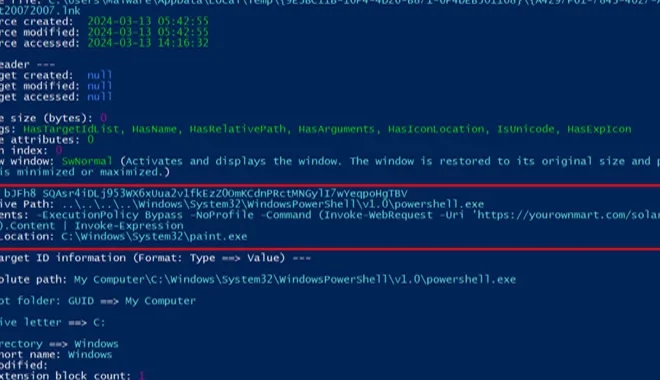

Malware penghapus data yang disebut AcidPour mungkin telah digunakan dalam serangan yang menargetkan empat penyedia telekomunikasi di Ukraina, menurut temuan baru dari SentinelOne. Perusahaan keamanan siber tersebut juga mengkonfirmasi hubungan antara malware tersebut dan AcidRain, dan mengaitkannya dengan kelompok aktivitas ancaman yang terkait dengan intelijen militer Rusia. “Kemampuan AcidPour yang diperluas akan memungkinkannya menonaktifkan perangkat tertanam dengan […]